Um was geht es?

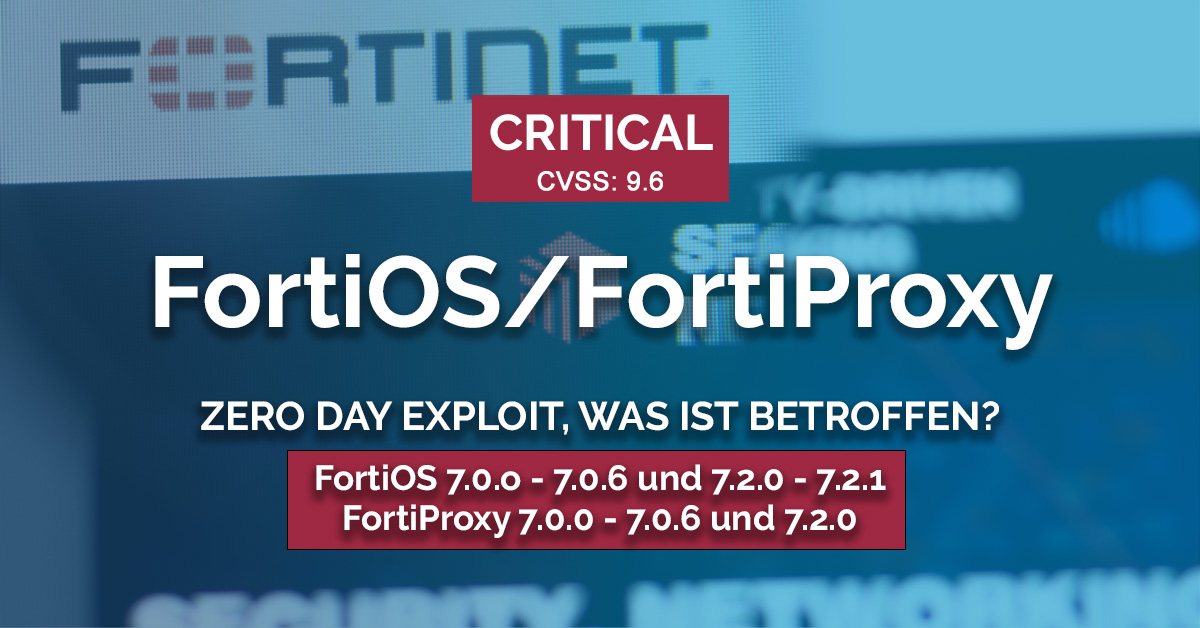

Eine neue Zero-Day-Lücke bei Fortinet sorgt derzeit für ungute Gefühle. Mit einer CVSS Score von 9.6 ist die Lücke als kritisch eingestuft. Es geht dabei um das Admin-Interface, welches durch Angreifer anhand eines Authentication-Bypass ausgenutzt werden kann. Dadurch erlangt der Angreifer Zugriff mit Admin-Rechten auf das Administrationsportal und somit auf die Firewall.

CVE-2022-40684, «Fortinet is providing an advanced notification of a critical severity authentication bypass using an alternate path or channel [CWE-88] in specific versions of FortiOS and FortiProxy that may allow an unauthenticated attacker to perform operations on the administrative interface via specially crafted HTTP or HTTPS requests.» (2022-10-07, Fortinet explains in a customer support bulletin issued today)

Welche Versionen sind betroffen?

- FortiOS: von 7.0.0 bis 7.0.6 und 7.2.0 bis 7.2.1

- FortiProxy: von 7.0.0 bis 7.0.6 und 7.2.0

(ältere Versionen sind nicht betroffen)

Was muss nun getan werden?

Wir empfehlen dringend, ein Upgrade durchzuführen:

- Upgrade FortiOS auf Version 7.0.7 oder 7.2.2 oder höher

- Upgrade FortiProxy auf Version 7.0.7 oder 7.2.1 oder höher

Sollte aus irgendwelchen Gründen das Einspielen einer neueren Version nicht möglich sein, sollte der Zugang auf das Admin-Portal bis hin zum Upgrade deaktiviert werden.

Update – 11.10.2022: Unterdessen hat auch Fortinet offiziell ein eigenes Advisory zu diesem Thema veröffentlicht. Dieses enthält ein Indicators of Compromise und eine detaillierte Anleitung für einen Workaround. Sie erwähnen zudem, dass die Sicherheitslücke durch böswillige aktiv ausgenutzt wird. Neben den oben erwähnten Produkten ist zudem auch der FortiSwitchManager in Version 7.0.0 und 7.2.0 betroffen.

Sie haben noch Fragen?

Melden Sie sich bei uns – gerne helfen wir Ihnen diese Zero-Day-Lücke so schnell wie möglich zu fixen.